Wichtiger Hinweis: Einem AV-Vertrag muss in der Regel ein Hauptvertrag zugrunde liegen. Dies ist bei der kostenlosen Nutzung von meetzi nicht unbedingt gegeben. Wir verfahren dennoch so, dass wir mit kostenlosen Nutzern auf Wunsch eine AV-Vereinbarung abschließen, da wir unserer Pflicht zum Datenschutz nachkommen wollen.

letzte Nachrichten:

15.07.2022

neue Funktionen

Wieder einmal gab es ein umfangreiches Update.

Folgende Funktionen sind neu dabei:

Folgende Funktionen sind neu dabei:

- Teilnahme via Telefon

- Livestream und Aufnahmefunktion

- Verbesserte Kompatibilität mit Firefox

- Remotedesktop-Funktion (Beta)

20.07.2021

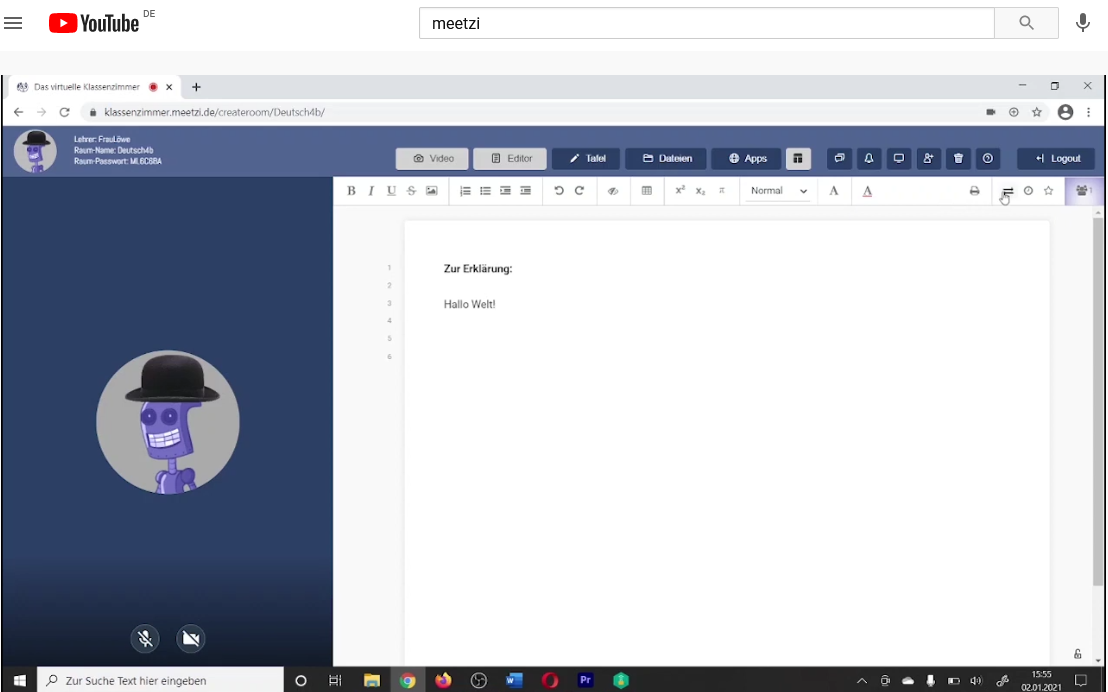

meetzi Tutorials

Auf YouTube finden Sie zahlreiche Tutorials zu meetzi:

01.07.2021

meetzi meets AKDB

Über eine Kooperation mit der AKDB bieten wir Ihnen ab sofort maßgeschneiderte Video-Konferenz-Lösungen speziell für den öffentlich-rechtlichen Bereich an.